من فقط یک ویدیوی YouTube بزرگ YouTube را تماشا کردم ، و سؤالات فنی ، سیاسی و فلسفی را در کل موضوع "چه کسی کنترل الگوریتم را کنترل می کند" ، از یکی از آن کانال های مشترک چند میلیون مشترک ، و با هزینه های زیاد زمان و منابع تحقیق و تولید این فیلم عالی بود ، اما پایان من اندکی ناراحت من شد. در پایان ، پیام حمایت مالی خوانده شد ، و حامی یکی از آن شرکت های VPN بود ، با زبان معمول بازاریابی. مطمئناً می دانید که من در مورد چه چیزی صحبت می کنم ، اما بگذارید پیام حمایت مالی را در اینجا برای شما نقل کنم:

اتصال اینترنتی شما ، همین حالا ، آدرس IP شما را پخش می کند ، این روشی است که مردم شما را به صورت آنلاین ردیابی می کنند. این را بررسی کنید [shows a screencap of a website displaying the IP and GeoLocation information] ، هنگامی که من به این وب سایت می روم ، آن چیزی را که اتصال اینترنت من در حال فاش شدن است ، آزمایش می کند. می توانید آدرس IP من را ببینید ، اما می توانید جایی که من نیز هست را ببینید. اتصال اینترنتی شما همین حالا انجام می دهد. در اینجا نحوه کار [VPN company] ارائه می شود: این یک شبکه خصوصی مجازی است ، شما آن را با یک کلیک روشن می کنید. ترافیک اینترنت من اکنون رمزگذاری شده است و سرورهای [VPN company] واقع در سراسر جهان را تجربه می کنند ، بنابراین مردم دیگر نمی توانند بدانند که من در کجا قرار دارم. من با [VPN company] از اینترنت محافظت می کنم. […] 30 روز ضمانت برگشت پول وجود دارد که من اطمینان دارم که قصد استفاده از آن را ندارید ، زیرا احساس می کنم احساس راحتی می کنم که اطلاعات شخصی من در اینترنت محافظت می شود.

در اینجا یکی دیگر از کانال های دیگر است. :

با تمام اخبار اخیر در مورد نقض امنیت آنلاین ، سخت نیست نگران باشید که اطلاعات من به کجا می رود. خرید آنلاین انجام دهید یا دسترسی ساده به ایمیل خود ، اطلاعات خصوصی شما را در معرض خطر قرار می دهد. تمام وقت توسط سایت های رسانه های اجتماعی ، شرکت های بازاریابی و ارائه دهندگان اینترنت تلفن همراه پیگیری می شوید. به همین دلیل است که باید همین حالا حریم خصوصی اینترنت خود را پس بگیرید. از [VPN company] استفاده کنید! [VPN company] ساده ترین برنامه هایی دارد که در پس زمینه هر رایانه ، تلفن و رایانه لوحی یکپارچه اجرا می شود. روشن کردن محافظت در [VPN company] فقط با یک کلیک طول می کشد. می خواهم به شما بگویم چه چیزی بیش از یک کلیک طول می کشد: هویت و اطلاعات خود را پس از از بین رفتن برگردانید. سعی کنید پول را از کارتهای اعتباری سرقت شده خود برگردانید. اکنون یک کلیک انجام دهید. [VPN company] مرورگر اینترنت شما را با رمزگذاری داده های خود و مخفی کردن آدرس IP عمومی خود ایمن و اضطراب می بخشد.

محبوبیت آن سرویس ها و نحوه توصیه و تبلیغ آنها بد است. آنقدر بد که احساس می کنم مجبورم برای نوشتن این مقاله بر روی آن ، دو نکته مشکل ساز را توضیح دهم. موارد زیر عبارتند از:

- در اکثر شرایط ، VPN برای افزایش امنیت داده ها یا حفظ حریم خصوصی شما کار بسیار کمی انجام می دهند ، مگر اینکه با تغییرات دیگر جفت شده باشید.

- همانطور که انجام می دهند ، عمل می کنند و تبلیغ ارائه دهندگان تجاری VPN به عنوان راه حلی برای مسائل احتمالی بیشتر از خیر صدمه می زند .

فقط برای کمی بچسبید و من همه چیز را توضیح خواهم داد. هر چند قبل از شروع ، بگذارید روشن كنم كه من این پست را با افراد غیر فنی اما كنجكاو در ذهن می نویسم. این بدان معنی است که من از اصطلاحات ساده استفاده خواهم کرد و بعضی اوقات کمی تعمیم می یابد. با این حال ، من می توانم به شما اطمینان دهم که تمام اطلاعات هنوز هم بسیار دقیق هستند. بعضی اوقات ، برای جلوگیری از نادرست بودن این پست ، استفاده از کلمات فنی لازم است. اگر چیزی نفهمید ، فقط بخوانید ، پاراگراف بعدی ممکن است واضح تر باشد.

VPN چیست و آنچه نیست.

[…] یکی دیگر از جنبه های نگران کننده بازار امروز خدمات VPN ، پایان اطلاعات غلط است. کاربران در معرض این امر هستند و این باعث می شود که به درستی مطالبات مبهم و جسورانه ای را که معمولاً برای تبلیغات تبلیغاتی محصول با حقایق واقعی وجود دارد ، بیان کنند.

– مقاله ای که در سال 2015 منتشر شد .

برای شروع ، ویکی پدیا خلاصه خیلی خوب از آنچه VPN است:

یک شبکه خصوصی مجازی (VPN) یک شبکه خصوصی را در یک شبکه عمومی گسترش می دهد و کاربران را قادر به ارسال و دریافت می کند. داده ها از طریق شبکه های عمومی یا عمومی مانند اینکه دستگاه های محاسباتی آنها مستقیماً به شبکه خصوصی وصل شده اند.

A VPN یک تونل است که به دو شبکه مختلف وصل می شود. شما ترافیک را به یک انتهای تونل پرتاب می کنید ، و حتی اگر مقصد در اینترنت قابل دسترسی نباشد ، به جایی دیگر می رسد. VPN در محیط های شرکت از محبوبیت بالایی برخوردار است: تصور کنید یک شرکت بزرگی که سرورهای خود را با داده های فروش خصوصی روی آنها اجرا می کند. این شرکت به دلایل امنیتی نمی خواهد آن سرورها از طریق اینترنت قابل دسترسی باشند ، اما در عین حال ، فروشندگان باید حتی اگر در جاده باشند ، بتوانند به آن مجموعه داده ها دسترسی پیدا کنند. فروشنده می تواند از VPN این شرکت برای "انتقال لپ تاپ خود به شبکه شرکت" استفاده کند ، بدون اینکه نیازی به حضور جسمی باشد ، بنابراین آنها به این اطلاعات دسترسی دارند. بعلاوه ، ترافیک شبکه ارسال شده از طریق VPN به طور کلی رمزگذاری شده است ، بنابراین حتی اگر فروشنده از شبکه ای استفاده کند شاید ناامن باشد ، اگر همه چیز درست تنظیم شده باشد ، داده ها احتمالاً ایمن هستند.

VPN هایی که در پایان فیلم های YouTube تبلیغ می شوند. متفاوت هستند. آنها برای دسترسی به زیرساخت های داخلی و محافظت شده استفاده نمی شوند. در عوض ، آنها برای تونل کردن [ترافیک] همه ترافیک شبکه به یک مرکز داده ای که شما نه می شناسید و نه می توانند به هیچ وجه کنترل کنند. برای درک اینکه چرا این ممکن است یک ایده بد باشد و در اکثر موارد کاملاً ضروری نیست ، بیایید به ادعاهای بازاریابی بپردازیم.

"IP شما برای ردیابی و نشت اطلاعات خصوصی استفاده می شود. شما باید آن را پنهان کنید. "

یک موردی که اکثر تبلیغات VPN مشترک دارند ، برخی از آدرس های IP است. ارائه دهندگان ادعا می کنند که آدرس IP شما اطلاعات شخصی حتی مکان فیزیکی شما را نشت می دهد و همچنین ادعا می کنند که از آدرس های IP برای ردیابی استفاده می شود. من آن اطلاعات غلط و دلگیر را می گویم.

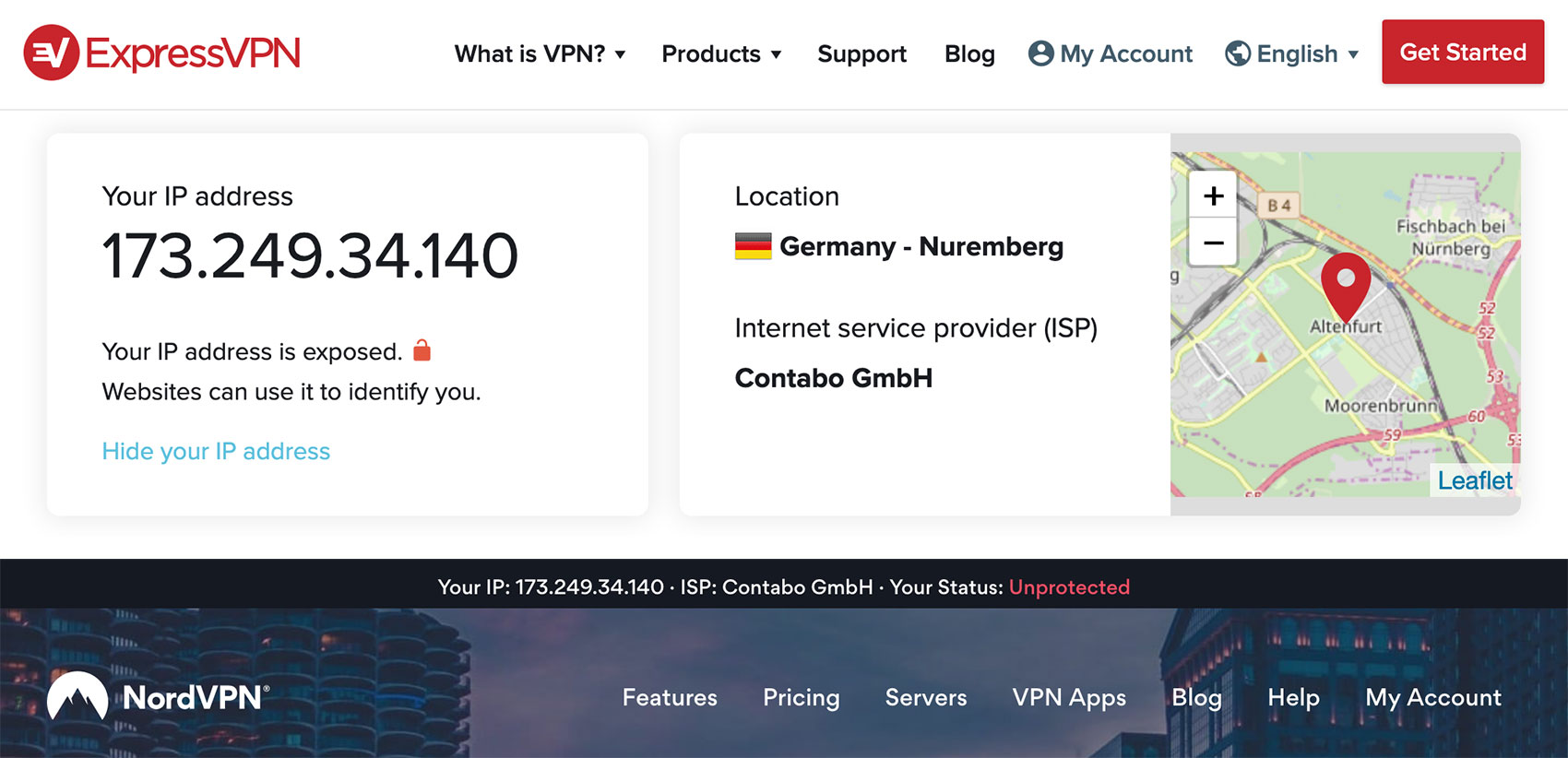

من مطمئن هستم که قبلاً در وب سایت های ارائه دهنده VPN اطلاعیه هایی از این قبیل را مشاهده کرده اید. آنها ادعا می کنند که از IP شما برای ردیابی شما می توان استفاده کرد ، و حتی نقشه ای را که در آن قرار دارید نشان می دهد تا به نظر برسد ترسناک تر شود.

قبل از پرداختن به این دو مورد ، بگذارید چیزی عمومی تر بگویم. توجه کنید که هر دو سایت چگونه IP خود را نشان می دهند ، ادعا می کنید اتصال من "محافظت نشده" است ، و حتی یک نقشه نشان می دهد؟ خوب. در واقعیت ، من در واقع هستم که از VPN در آن تصاویر استفاده می کنم ، من فقط اتفاق افتاده ام که از ProtonVPN برای این مثال استفاده می کنم ، بنابراین باید خیلی خوب محافظت شود ، درست است؟ چطور ادعا می کنند من محافظت نشده است؟

دلیلش این است که آن "آزمایش" ها هیچ کار مفیدی نمی کنند. تنها بررسی این کارها این است که ساده "آیا کاربر در حال حاضر از طریق یکی از IP های ما متصل شده است ، و بنابراین از VPN ما استفاده می کند؟ اگر بله ، می گویند کاربر محافظت شده است ، در غیر این صورت ، مانند جهان آتش سوزی کنید. " چندان مولد نیست.

آدرس های IP برای شناسایی کاربر

یکی از پیام های حامی که من قبلاً به نقل از آن صریحا ادعا کردم که آدرس های IP چگونه شما "در حال پیگیری آنلاین از طریق سایت های رسانه های اجتماعی و شرکت های بازاریابی" هستید. اما آیا اینگونه است؟ همه ما می دانیم که فیس بوک در کل مشاغل "ردیابی مردم" بسیار بزرگ است ، بنابراین اگر در یکی از ارائه دهندگان VPN و یک حساب فیسبوک مشترک اشتراکی دارید ، بیایید با هم یک تست انجام دهیم!

- یک پنجره خصوصی جدید باز کنید / ناشناس پنجره در مرورگر مورد علاقه خود.

- در آن پنجره ، دو زبانه را باز کنید: Facebook ، و "IP من چیست؟" صفحه ارائه دهنده VPN خود ، مانند این از ExpressVPN.

- به حساب Facebook خود وارد شوید.

- با غیرفعال کردن VPN ، تأیید کنید که سایت "test" مانند عکس های من در بالا "شما محافظت نشده اید" را نشان می دهد.

- به VPN خود وصل شوید. صفحه آزمایش VPN را تازه کنید ، که اکنون باید بگوید IP شما مخفی است و اتصال شما محافظت می شود.

- اکنون ، به برگه Facebook بروید و دوباره بارگیری کنید.

بنابراین ، چه اتفاقی افتاد؟ آیا فیس بوک چه کسی را فراموش کرده است و شما را به فرم ورود به سیستم برگرداند؟ هیچ البته نه. حتی اگر آدرس IP شما تغییر کند ، فیس بوک هنوز دقیقاً را می دانست که شما کی هستید. بنابراین شرکت های بازاریابی و سایر احزاب ردیابی نیز انجام دهند.

واقعیت اینجاست که آدرس IP شما فقط یک قطعه کوچک از مشخصات قابل ردیابی شما و یک مورد بسیار غیرقابل اعتماد به همین ترتیب است. شرکت های ردیابی علاقه مند به ردیابی شما هستند ، نه یک دستگاه خاص یا یک جلسه مرور خاص. IP شما همیشه تغییر می کند ، تلفن همراه خود را به عنوان نمونه می گیرید: ممکن است شما به WiFi خانگی ، اتصال تلفن همراه ، شبکه در محل کار و… متصل شوید و در هر شبکه یک IP متفاوت خواهید داشت. علاوه بر این ، این IP ها در بیشتر موارد حتی برای شما بی نظیر نیستند: اکثر شبکه های تلفن همراه IP های عمومی خود را در فرایندی به نام NAT با صدها و گاه هزاران تلفن همراه به اشتراک می گذارند. شرکت های رهگیری باید بین همه این افراد تمایز قائل شوند – پروفایل های آنها در غیر این صورت بی فایده است.

شرکت های رهگیری روش های بسیار پیشرفته تری دارند. یکی از روشهای شناخته شده شناسایی کوکی ها است ، بخش های کمی از داده ها در مرورگر یا مشتری تلفن همراه شما. با این حال ، از آنجا که کوکی ها به راحتی توسط کاربران قابل تغییر یا حذف هستند ، ردیاب ها با استفاده از فناوری های بسیار پیشرفته تری مانند اثر انگشت مرورگر و حتی اجرای الگوی رفتاری برای شناسایی منحصر به فرد کاربران روبرو شدند. VPN به هیچ وجه نمی تواند تحت تأثیر یا تغییر همه این موارد قرار بگیرد.

اگر در مورد این موارد نگران هستید ، از یک مرورگر با ویژگی های حفاظت پیگیری یکپارچه استفاده کنید. به عنوان مثال در Firefox ، Containers Multi-Account و افزونه Facebook Container با قفل کردن آن سایت های ردیابی در جعبه جداشده ، به شما کمک می کند ، بنابراین وقتی شما به طور فعال از آنها استفاده نمی کنید ، نمی توانند شما را ردیابی کنند. کل "یک VPN باعث می شود شما ناشناس شوید." فقط یک بازاریابی است.

نشت موقعیت مکانی

یکی دیگر از روشهای بسیار مؤثر که این افراد از VPN بازاریابی استفاده می کنند نشان دادن موقعیت مکانی شما در سایت هایشان است. این در ترساندن مردم بسیار مؤثر است زیرا این سایت ها به شهر واقعی شما یا شهری در نزدیکی شما آسیب می رسانند. هیچ کس نمی خواهد موقعیت مکانی خود را به طور عمومی به اشتراک بگذارد.

"آدرس IP شما" آدرس منزل شما را فریب نمی دهد.

می بینید ، مودم شما به کابل متصل نیست که مستقیماً به روتر اصلی ISP شما منتقل شود. در عوض ، داده های اینترنتی شما با داده های دیگر افراد در راه ادغام شده است. ISP ها شبکه خود را به چند بخش تقسیم می کنند تا شبکه خود را کنترل کنند و میزان کابل مورد نیاز را کاهش دهند. برای داشتن ساختار در شبکه های خود ، آنها دسته ای از مشتری ها را به عنوان مثال توسط شهر یا منطقه منطقه "گروه" می کنند.

برخی از این نقاط ادغام اجزای منفعل ، کمی شبیه به شکاف USB است. نکات دیگر به خودی خود روترهای مناسب است و اینها آدرس IP دارند. بیایید به آن نقاط هاپ تماس بگیریم ، همانطور که در "بسته های اینترنتی شما hop در آن نقاط برای رسیدن به هدف خود" ، و چند هاپس مسیر را به سرور شما می سازند. می خواهم برسد. با استفاده از ابزارهایی مانند traceroute می توانید مسیر خود را به یک سرور بررسی کنید. به عنوان مثال ، در اینجا مسیری بین سرور میزبان وبلاگ من و google.com است:

1 core12.nbg1.hetzner.com (213.239.229.5)

2 core0.fra.hetzner.com (213.239.252.25)

3 72.14.218.176 (72.14.218.176)

4 108.170.251.193 (108.170.251.193)

5 72.14.234.227 (72.14.234.227)

6 fra16s25-in-f14.1e100.net (216.58.207.78)

اگر اهل آلمان هستید ، می توانید برخی از قطعه ها را در اینجا شناسایی کنید. nbg ، برای مثال ، برای نورنبرگ کوتاه است ، fra برای فرانکفورت کوتاه است. بنابراین ، همانطور که اولین هاپ به نام خود نورنبرگ دارد ، این سرور احتمالاً نزدیک – یا نورنبرگ واقع شده است. همچنین ، سرور گوگل که به آن متصل می شوم احتمالاً در فرانکفورت است.

شرکت هایی مانند MaxMind پایگاه های داده بزرگی را می فروشند که IP نقشه آن محدوده است ، و داده هایی که به شما نشان دادم یکی از چندین نشانه آنهاست که احتمالاً از آنها استفاده می کنند. برای ساختن این پایگاه داده ها در نهایت ، این بدان معناست که مکانی که این سایت های VPN به شما نشان می دهند ، مکان قطعه ای از تجهیزات شبکه بزرگ ISP شما است و نه مکان شما. اغلب اوقات ، اگر به نقشه هایی که به شما نشان می دهند دقت کنید ، این نشانگر فقط در مرکز جغرافیایی یک شهر قرار می گیرد ، گاهی صدها کیلومتر فاصله ندارد ، زیرا این بهترین کاری است که می توانند برای یافتن "شما" انجام دهند.

"رمزگذاری شبکه"

دومین موضوع مهم در تبلیغات VPN رمزگذاری ترافیک است. آنها ادعا می کنند ، بدون VPN ها ، داده های شخصی شما بدون رمزگذاری برای همه ارسال می شود ، در حالی که VPN با بسته بندی کردن آن در رمزگذاری قوی ، از داده های خصوصی شما محافظت می کند.

از نظر فنی ، این دروغ نیست ، آنها واقعاً ترافیک شبکه خود را درون VPN رمزگذاری کنید. با این حال ، من کاملاً مطمئن هستم که بیشتر مردم میزان حفاظت شما از آن را بیش از حد ارزیابی می کنند ، و که در آن داده ها در واقع رمزگذاری شده اند.

چه یک VPN می تواند رمزنگاری کند ، و چه چیزی نمی تواند.

در چند پاراگراف زیر ، من با فرض اینکه شما واقعاً داده هایتان را رمزگذاری نشده ارسال می کنید ، می نویسم. ما فقط به مقدار کمی به ماده ی آن فرض خواهیم پرداخت ، اما توضیح وضعیت در حال حاضر بسیار ساده تر می شود.

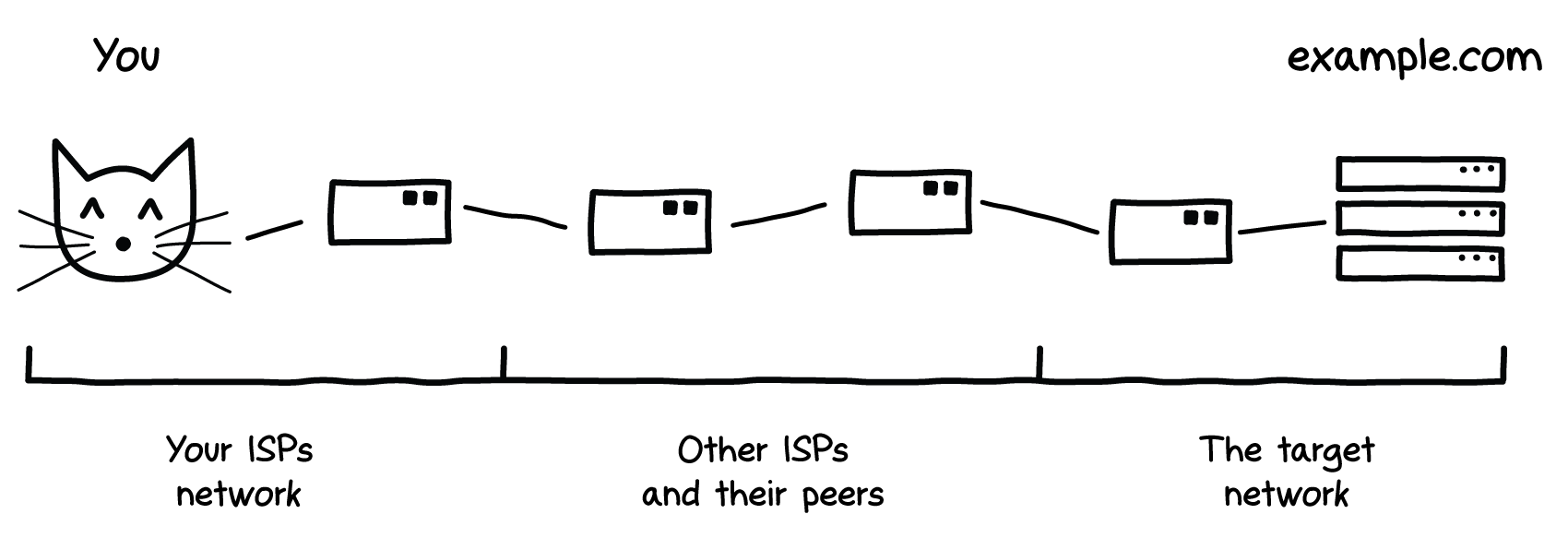

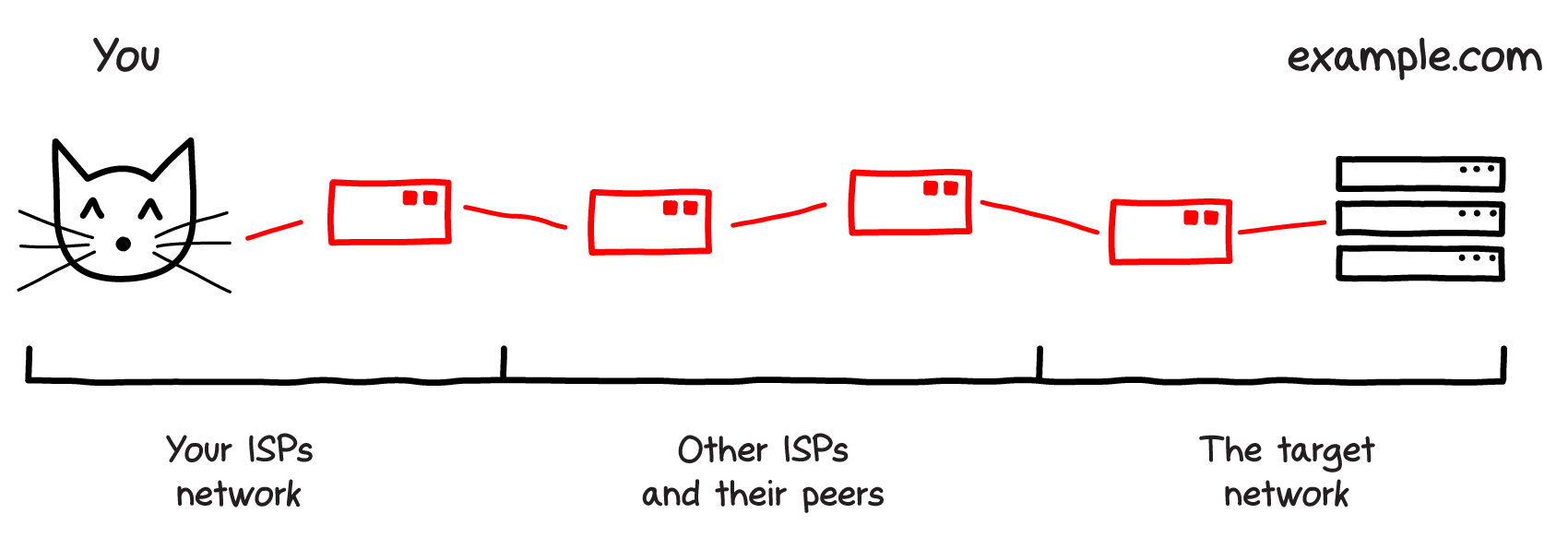

اگر شما داده های رمزگذاری نشده را از طریق اینترنت ارسال می کنید ، در واقع شما می خواهید نامه عشق را از پشت ارسال کنید. کارت پستال. هر گره در نمودار نشان داده شده در اوایل می تواند مطالب را بخواند و تغییر دهد. نمودارهای زیر کابل های و گره ها را نشان می دهد که محتوای شما در آن منتقل می شود ، قرمز یعنی اینکه محتوا بدون رمزگذاری ارسال می شود ، سبز به معنی محتوا رمزگذاری شده است.

خوب ، این بد است. همه چیز قرمز است ، و یک اتصال واحد در آنجا سبز نیست. بله ، این دقیقاً است چگونه داده های شما هنگام ارسال مطالب بدون رمزگذاری ارسال می شوند ، به همین دلیل رمزگذاری بسیار مهم است.

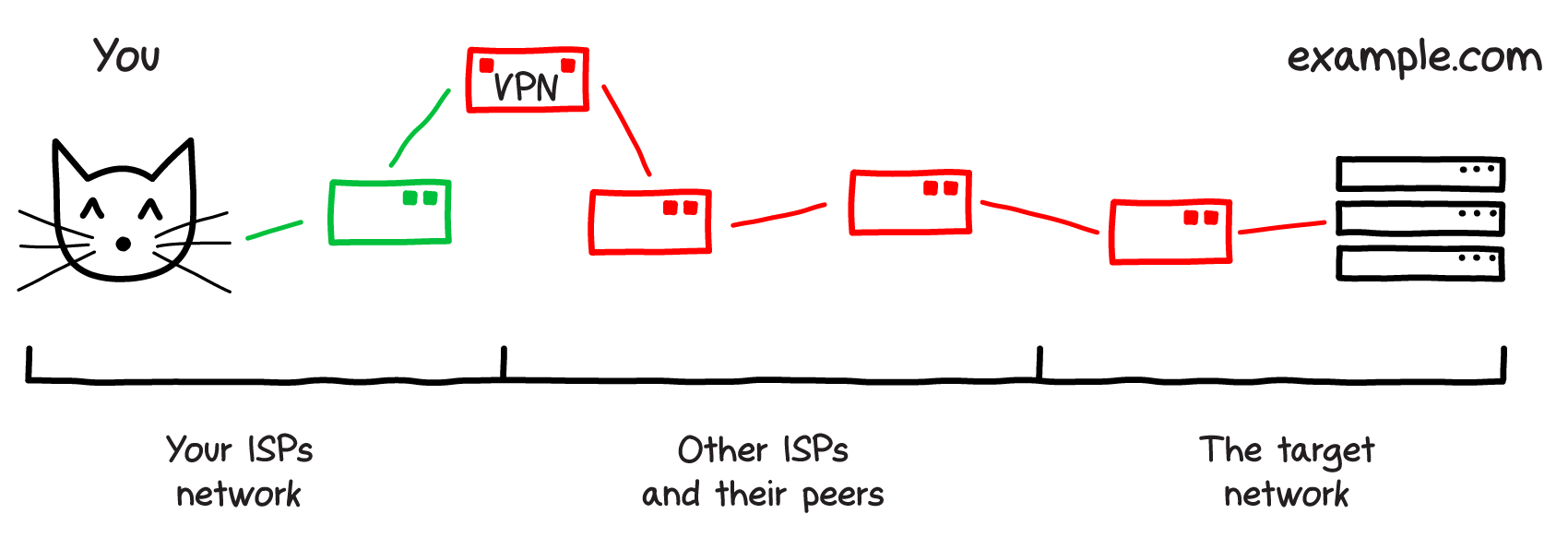

بنابراین ، چگونه VPN چگونه این مسئله را حل می کند؟ خوب ، مسئله این است ، اینطور نیست. به یاد دارید وقتی من قبلاً VPN ها را به عنوان تونل توصیف می کردم؟ هر تونل باید به جایی ختم شود. برای VPN ها ، شما داده های خود را از طریق رمزگذاری شده "تونل VPN" به سرورهای ارائه دهنده VPN ارسال می کنید. اما چه اتفاقی می افتد به محض ورود به آنجا داده های شما؟ خوب ، ارائه دهندگان VPN قادر به ارائه بسته های داده شما به طور مستقیم به مقصد نهایی نیستند ، زیرا آنها در واقع نمی دانند که در آن کجاست. تنها کاری که می توانند انجام دهند این است که بسته های شما را به اینترنت عمومی برگردانید تا در نهایت بتواند به هدف خود برسد. برای تجسم این ، باید نمودار خود را کمی تغییر دهیم.

شما ممکن است اکنون متعجب شوید ، با توجه به اینکه هنوز چیزهای زیادی وجود دارد. قرمز در آنجا. و هرچه من متأسفم ، این نمودار به هیچ وجه اغراق آمیز نیست.

به یاد داشته باشید که چگونه پرونده استفاده مناسب را برای VPN ها زودتر توضیح دادم؟ VPN ها برای بدست آوردن ترافیک شبکه به [شبکه شبکه ای که در آن قرار دارند ، طراحی شده اند و به گونه ای طراحی شده اند که این کار را با روشی بسیار ایمن انجام دهند. در اینجا با VPN های تجاری هیچ تفاوتی وجود ندارد: آنها داده های شما را به صورت امن به نقطه انتهایی VPN می گیرند ، و این مربوط به آن است. به محض اینکه ترافیک شما به نقطه انتهایی VPN رسید ، یعنی سروری که ارائه دهنده VPN آن را اجرا می کند ، داده ها رمزگشایی می شوند و شبکه ارائه دهنده VPN را دقیقاً همانگونه که از شبکه شما خارج می شد اگر از VPN استفاده نمی کنید ، ترک می کنید.

این بدان معنی است که به محض خروج اطلاعات شما از تونل VPN ، همه می توانند ، یک بار دیگر ، داده های شما را بخوانند و تغییر دهند. این شامل خود ارائه دهنده VPN است. تنها کانال امن در اینجا مسیر بین دستگاه شما و سرور VPN است.

اکنون ، شما شما چه کاری می توانید انجام دهید تا داده های خود را به سرور هدف رمزگذاری کنید؟ متأسفانه ، کاری وجود ندارد که بتوانید انجام دهید. تنها راه انتقال داده های رمزگذاری شده تا انتها این است که اگر سرور هدف از اتصالات رمزگذاری شده پشتیبانی می کند. با این حال ، به نظر می رسد ، این احتمالاً چیزی نیست که شما واقعاً نگران آن باشید.

احتمالاً داده های شما رمزگذاری شده اند

چیزهایی را که درباره آیکون های قفل کوچک در نوار آدرس مرورگر شما وجود دارد ، به یاد آورید و پیشوند https: // مقابل نام دامنه؟

HTTPS امن نسخه HTTP ، پروتکلی است که مرورگر شما برای گفتگو با سرورهای وب از آن استفاده می کند. HTTPS از مجموعه ای از پروتکل های رمزنگاری به نام Transport Layer Security استفاده می کند. لازم نیست جزئیات را بدانید ، زیرا آنها آنقدر پیچیده هستند که من خودم نمی توانم آنها را به خاطر بسپارم. تمام آنچه شما باید بدانید این است که هر وقت یک قفل وجود دارد و پیشوند https در نوار آدرس شما قرار دارد ، مرورگر شما داده ها را به روشی رمزگذاری می کند که فقط می تواند توسط مقصد رمزگشایی شود. سرور مهم نیست که از VPN استفاده می کنید یا نه ، با TLS ، داده های شما از ابتدا تا انتها رمزگذاری می شوند و نمودار مانند این است:

![همه چراغ ها سبز هستند ، همه چیز رمزگذاری شده است. [19659013] TLS فقط در مرورگر شما استفاده نمی شود. مشتری ایمیل شما؟ احتمالاً از TLS استفاده می کند. برنامه پیام فوری شما؟ با استفاده از TLS. مشتری توییتر شما؟ با استفاده از TLS. در روزهای مدرن ، واقعاً <em> </em> برای برنامه ای که داده های شخصی را از آن استفاده نمی کند ، نادر است. با پروژه هایی مانند Let Encrypt ، ساخت گواهینامه TLS برای همه رایگان است ، هیچ دلیلی وجود ندارد که برنامه ها نتوانند رمزنگاری را اضافه کنند ، و دلایلی وجود دارد که باعث نمی شود رمزگذاری یک ایده وحشتناک باشد. </p>

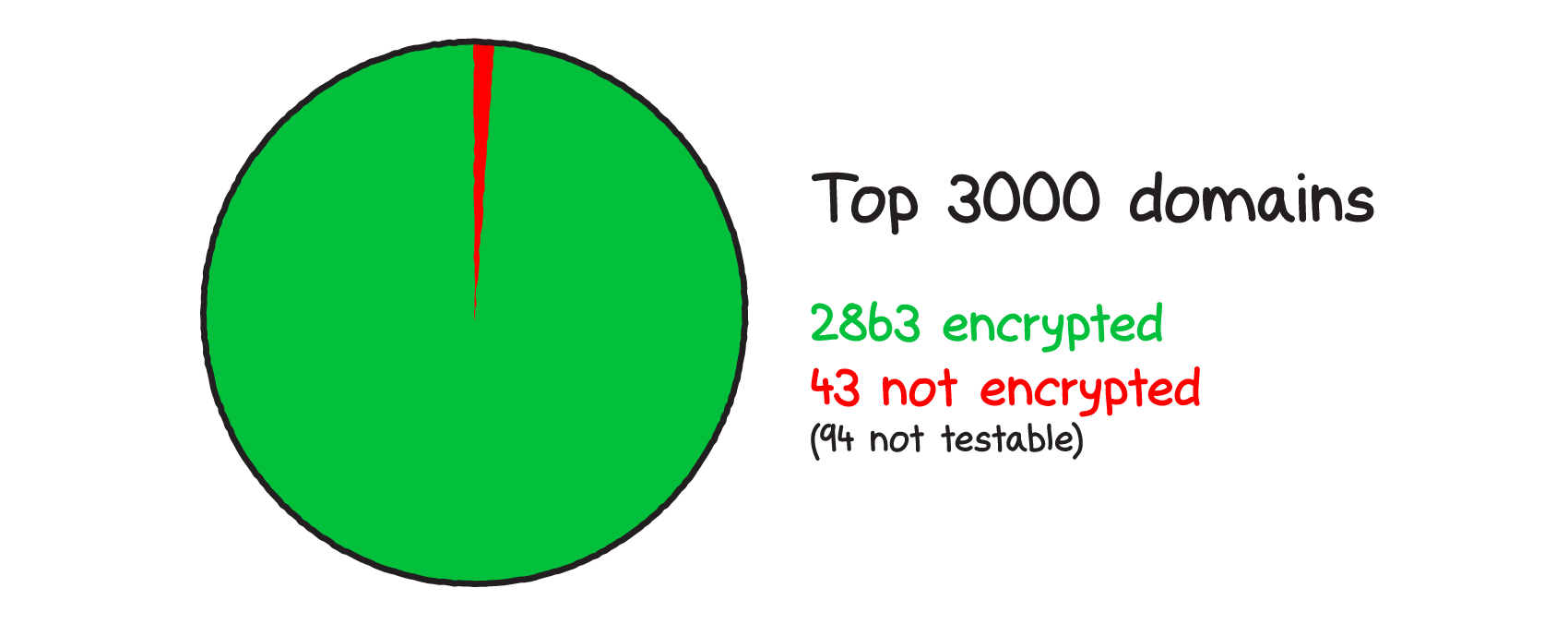

<p> من می خواستم بدانم <em> چگونه </em> TLS محبوب این روزها است. به دست آوردن داده های قابل اعتماد در مورد همه اشکال ارتباطات بسیار مشکل است ، بنابراین تصمیم گرفتم فقط به توزیع HTTP در مقابل HTTPS بپردازم. به همین دلیل ، مجبور شدم از طریق سرویس وب سایتهای برتر الکسا ، لیست پول های برتر ایالات متحده را بدست آورم. من از این لیست برای اجرای برخی چک ها <sup id=](https://meyarazma.ir/wp-content/uploads/2020/02/1582478708_100_vpn-روایت-بسیار-مبهم.png) در سایت هایی که احتمالاً بیشترین استفاده را می کنید ، در اینجا نتایج بدست آمده است.

در سایت هایی که احتمالاً بیشترین استفاده را می کنید ، در اینجا نتایج بدست آمده است.

از 3000 حوزه آزمایش شده ، 2906 HTTP را در سطح ریشه ارائه می دهد. تعداد معدودی دامنه هایی هستند که فقط برای زیر دامنه ها استفاده می شوند ، مانند CDN ، بنابراین من آنها را فیلتر کردم. از بین آن باقی مانده ، 2863 دامنه HTTPS را پشتیبانی می کنند. این بدان معنی است که 98.52٪ از 3000 سایت برتر بلافاصله از HTTPS استفاده می کنند ، یا مستقیماً به دامنه دیگری هدایت می شوند که HTTPS را پشتیبانی می کند ، به این معنی که داده شما کاملاً رمزگذاری شده است ، مهم نیست که از " [VPN رمزگذاری شده یا نه.]

در پایان ، "اطمینان حاصل کنید که در نوار آدرس شما قفل وجود دارد" توصیه بسیار بهتری نسبت به "استفاده از VPN" است.

درباره "نشت DNS" چه می گویند؟

جالب توجه ، "نشت DNS" اصطلاحی است که توسط ارائه دهندگان تجاری VPN تجاری ابداع شده است. "نشت DNS" هنگامی اتفاق می افتد که VPN شما نتواند از مراقبت در مورد تنظیم کردن درخواست های DNS خودداری کند ، در نتیجه این درخواست به ISP شما ارسال می شود. به نوعی ، VPN ها آنها را ناتوان از انجام کار خود به کاری تبدیل کرده اند که می توانند به عنوان یک ویژگی خاص به بازار عرضه شوند. از آنجا که این VPN واقعاً در استفاده از ISP شما برای DNS کار بزرگی می کند ، بیایید در مورد آنچه DNS است و تأثیر حریم خصوصی پرس و جوهای DNS صحبت کند.

DNS ، کوتاه برای Domain Name System ، سیستمی که نام دامنه های قابل خواندن توسط انسان را تبدیل می کند مانند schub.wtf یا twitter.com برای چیزهای مفید برای رایانه ها ، آدرسهای IP مانند 159.69.231.132 یا 104.244.42.129 . DNS اختراع شد زیرا انسان ها به طور کلی آدرس های IP را به سختی به یاد می آورند.

به طور کلی ، DNS رمزگذاری نشده است ، به این معنی که هرکسی بین شما و سرور DNS می تواند سؤالات DNS شما را بخواند. هیچ چیز خیلی خصوصی در آنجا وجود ندارد ، زیرا پرس و جو در اصل یک "ساده است ، می توانید IP را برای schub.wtf به من بگویید؟" ، که در آن سرور پاسخ می دهد با "مطمئنا ، IP است 159.69.231.132 – موفق باشید! " معمولاً ISP شما سرورهای DNS شما را اجرا می کند ، بنابراین شما این اطلاعات را به سراسر اینترنت ارسال نمی کنید.

اینجاست که نشانگرهای VPN شما را انتخاب می کنند ، زیرا ، در تئوری ، ISP شما می تواند لیستی از همه دامنه های درخواستی شما را نگه دارد. و بر اساس آن ، آنها درک خوبی از آنچه که بصورت آنلاین انجام می دادید ، خواهند داشت. بنابراین VPN ادعا می کنند با ارائه سرورهای DNS خود و حل کردن رایانه خود به روشی که از این سرورها از طریق VPN استفاده کند ، این مسئله را حل کند. با این حال ، اکنون باید مشخص شود که این مشکل حل نمی کند زیرا ارائه دهنده VPN هنوز درخواستهای DNS بدون رمزگذاری را بر عهده دارد ، و اکنون آنها می توانند این درخواست ها را وارد کنند. با استفاده از VPN ، تمام کاری که شما در پایان انجام می دهید تغییر اعتماد از یک طرف به طرف دیگر است. شما در حال بدست آوردن چیزی نیستید.

برخی از مردم به جای اینکه فقط اعتماد خود را از یک سرویس دهنده اینترنتی به دیگری تغییر دهند ، روی رمزگذاری DNS کار می کنند ، درست مانند HTTPS. از آنجا که این داستان برای توضیح من در اینجا بسیار بزرگ است ، لطفاً برای اطلاعات بیشتر این مقاله را در مورد هگزلی موزیلا بررسی کنید.

اما آیا استفاده از VPN می تواند باعث آسیب شود؟

با تمام آنچه گفته شد ، ما فهمیدیم که VPN ها واقعاً آن را به حریم خصوصی آنلاین شما اضافه نمی کنند. اما آیا استفاده از آنها می تواند صدمه واقعی ایجاد کند؟

در اینجا هیچ پاسخ سیاه و سفید وجود ندارد. اول از همه ، استفاده از VPN که به عنوان بسیار امن و فوق العاده ناشناس مشخص می شود ، می تواند به راحتی عوارض جانبی ناگواری به همراه داشته باشد. این احساس غلط امنیتی می تواند شما را به سمت انجام کارهایی بکشاند که معمولاً انجام نمی دهید. علاوه بر این ، فضای فنی زیادی در سمت فنی وجود دارد که کارها به اشتباه انجام شود.

چیز "بدون گزارش"

تقریباً همه ارائه دهندگان VPN تجاری ادعا می کنند که داده های شخصی یا فعالیت VPN شما را جمع نمی کنند. با این حال ، واقعیت غم انگیز این است که ، هیچ چیزی به عنوان VPN بدون گزارش وجود ندارد. از آنجا که اجرای آن از لحاظ فنی غیرممکن خواهد بود.

اگر با پرداخت هزینه سرویس VPN بپردازید ، باید از حساب کاربری شما و حساب پرداخت شما و تاریخچه پرداخت خود استفاده کنند. بنابراین ، مگر اینکه از هویت جعلی و کارت اعتباری ناشناس استفاده کنید (آیا این روزها حتی ممکن است؟) ، حساب VPN شما به هویت واقعی شما مرتبط می شود.

بیشتر VPN تعداد دستگاههایی را که می توانید در آن وصل شوید محدود می کند. همان زمان. برای این که کار کند ، خوب ، آنها باید بخشی از اطلاعات را که بیان می کند کدام دستگاه متصل است و چه حساب VPN با آن مرتبط است ، ذخیره کنند. آنها مجبورند جلسه VPN شما را با حساب VPN خود مرتبط کنند ، زیرا شمارش تعداد جلسات در هر حساب غیر ممکن خواهد بود. داده های بسیار بیشتری وجود دارد که باید حداقل به طور موقت برای ذخیره سازی شبکه ذخیره شوند.

آنها چه مدت این داده ها را ذخیره می کنند؟ مطمئناً این فقط موقتی است ، درست است؟ تو نمی دانی. دقیقاً مانند شما باید به به ISP خود اعتماد کنید که داده ها را جمع نمی کند ، باید به اعتماد اعتماد کنید که ارائه دهنده VPN شما داده های مشابه را ذخیره نمی کند. و به طور جدی ، استدلال شما در مورد اعتماد به یک شرکت ناشناس از جزایر ویرجین بریتانیا یا در پاناما بیشتر از اینکه به ISP خود اعتماد کنید ، که یک شرکت بزرگ با افراد رهبری عمومی و چیزی برای از دست دادن است؟

با استفاده از VPN ایجاد نمی کند. شما ناشناس هستید.

همانطور که در پاراگراف های قبلی بیان شد ، VPN ها در اکثر موارد برای محافظت از هویت شما هیچ کاری انجام نمی دهند. به عنوان مثال خوب ، یک پرونده از یک دادگاه منطقه ای ایالات متحده است. این جرم مورد نظر موارد جدی در باره تبلیغات سایبری بود. متهم در تلاش برای مخفی کردن هویت خود از یک VPN استفاده می کند ، اما این فاقد فایده بود.

در حالی که به VPN وصل شد ، متهم به حساب شخصی Google Mail خود وارد شد. این می تواند یک اشتباه ساده با دستیابی به آن حساب باشد ، اما همچنین می تواند این باشد که این فقط برخی خدمات پس زمینه است که سرور را برای نامه های جدید بررسی می کند. به همین دلیل ، IP VPN آنها (می دانید شخصی که قرار است هویت شما را "پنهان کند") مستقیماً با هویت آنها در ارتباط بوده و این پرونده ساده است.

صرف نظر از این که اگر می خواهید ناشناس در مقابل سایر سایت ها باشید ، ردیاب ها ، ISP ها ، هکرها یا دولت ها ، یک VPN این کار را برای شما انجام نمی دهد.

مسائل امنیتی در VPN ها و مشتری های آنها

درست مانند هر نرم افزار ، VPN ها و مشتری های آنها کاملاً دور نیستند. مقاله ای که در سال 2015 منتشر شد نتیجه می گیرد که بسیاری از مشتریان بزرگ VPN تجاری دارای مشکلات امنیتی قابل توجهی بودند. این مسائل از نشت DNS ساده گرفته تا موارد مهمتری مانند VPN هایی که IPv6 را تونل نکرده اند و فراموش کرده اند آن را خاموش کنند ، و حتی VPN هایی که مجاز به ربودن پیکربندی DNS کاربر هستند. این مطالعه همچنین نشان داد كه برخی از خدمات VPN حتی سرورهای DNS خود را اجرا نمی كنند ، بلكه علی رغم ادعای "بهبودهای حریم خصوصی" ، از سرور عمومی DNS گوگل استفاده كرده اند.

من نمی گویم كه همه VPN های فعلی دارای امنیت هستند ، به ویژه از آنجا كه مقاله چهار سال پیش منتشر شد و امیدوارم همه این موضوعات مورد توجه قرار گرفته باشد. با این حال ، مشتریان VPN هنوز نرم افزاری هستند و برخلاف پروژه هایی مانند OpenVPN ، که توسط محققان امنیتی مستقل قابل تأیید است ، مشتریان VPN تجاری همیشه لمس های کوچک خود را اضافه می کنند. و بیشتر از این ، این "سفارشی سازی ها" باعث دردسرهای زیادی می شوند.

VPN ها یک نقطه اصلی برای مهاجمین هستند

مسائل امنیتی که ذکر کردم خطرناک تر هستند اگر فکر می کنید این ارائه دهندگان VPN تجاری واقعاً چه هستند. خدمات بزرگ ، به ویژه آنهایی که پول کافی برای حمایت از تن YouTubers دارند ، تن اطلاعات خصوصی بسیاری از کاربران مختلف را کنترل می کنند.

اگر شما یک هکری با اهداف مخرب هستید ، به چه حمله می کنید؟ نمونه کوچکی از شخصی که VPN خصوصی خود را بر اساس نرم افزار منبع باز میزبانی می کند. یا یک ارائه دهنده بزرگ VPN تجاری ، اگر صدها هزار کاربر کاربر نباشد ، هزاران اتصالات را کنترل می کند؟ آره. از قضا این ارائه دهندگان VPN كه ادعا می كنند می توانند حریم خصوصی و امنیت مشتریان خود را بهبود بخشند ، مسایل عظیم را ایجاد می كنند. آنها ترافیک زیادی را بر روی یک زیرساخت واحد متمرکز می کنند و ناگهان تعداد زیادی از افراد وابسته به تعداد کمی از مهندسین هستند که این زیرساخت های مرکزی را برای انجام صحیح کار خود حفظ می کنند.

VPN های تجاری بزرگ نه تنها برای هکرهای مخرب که به دنبال اعتبار هستند ، جالب نیستند. کارت برای فروش و داده های خصوصی برای استفاده آنها همچنین نظارت دولت را آسان تر می کنند. به جای اینکه به ISP هر شخص گوش فرا دهید ، یک دولت از نظر تئوری فقط می تواند یک سرویس بزرگ VPN را ربود. این وضعیت خوبی برای هیچ کس نیست.

بنابراین ، آیا دلایل معتبری برای استفاده از VPN وجود دارد؟

درست است. بعد از اینکه بیش از 4000 کلمه را توضیح دادم که توضیح می دهم چرا VPN ها از اطلاعات نادرست در استراتژی های بازاریابی خود استفاده می کنند و نشان می دهند چگونه VPN ها به حفظ حریم خصوصی شما به صورت آنلاین کمک نمی کنند ، این پست به نظر می رسد که من کاملاً مخالف VPN هستم. و در حالی که من واقعاً را دوست ندارم موج فعلی ارائه دهندگان تجاری VPN ، فکر می کنم موارد استفاده معتبری وجود دارد ، و فکر می کنم برجسته کردن موارد نیز مهم است.

دسترسی به شبکه های خصوصی [19659024] فقط به عنوان یک یادآوری: این همان چیزی است که در ابتدا VPN ها طراحی شده بودند. استفاده از VPN برای دسترسی به منابع غیرقابل دسترسی غیرقابل استفاده است. این امر معمولاً در مورد زمینه های مشاغل که شرکت ها از VPN استفاده می کنند برای دسترسی به منابع شبکه داخلی استفاده می شود صدق می کند. با این حال ، گروه های دیگری نیز هستند که از VPN استفاده می کنند. به عنوان مثال ، یک سازمان غیرانتفاعی می تواند از VPN برای اعطای اعضای خود به برنامه های داخلی استفاده کند ، بدون اینکه خطر این سیستم در معرض اینترنت قرار بگیرد.

شبکه های عمومی

اگر از دستگاه خود استفاده می کنید یک شبکه عمومی ، VPN ها می توانند در محافظت از داده های خود به شما کمک کنند. نمونه های خوب برای چنین شبکه هایی شبکه های WiFi هستند که برای اتصال به آن نیازی به عبارت عبور ندارند ، به عنوان مثال در فرودگاه ها ، کافه ها یا ساختمان های عمومی. شبکه هایی از این قبیل می توانند کپی از داده های شبکه شما را برای مهاجمان آسان کنند و اگر چیزی غیرقابل رمزگذاری ارسال کنید ، نتایج می تواند کاملاً مضر باشد. اگرچه داده ها هنگام استفاده از HTTPS رمزگذاری می شوند و در حالی که همان مکانیسم ها باید از شما در برابر بیشتر حملات محافظت کنند ، همیشه خطر کمی وجود دارد که برخی از برنامه های کاربردی شما به هر دلیلی از انتقال داده رمزگذاری نشده استفاده می کنند. هنگامی که برای سایر افراد به راحتی ترافیک شبکه شما آسان است ، همانطور که در یک وای فای عمومی وجود دارد ، استفاده از VPN فقط یک نکته کمتر برای نگرانی است. مشتریان VPN گاهی اوقات از کار افتادن به طور موقت غیر فعال کردن اشتراک فایل و ویژگی های مشابه در سیستم عامل شما ، اثر خوبی دارند که این اتفاق خوبی در شبکه های عمومی است.

من خودم یک اشتراک ProtonVPN دارم ، فقط برای مواردی که من در آن نشسته ام. فرودگاهی که منتظر هواپیمای من است یا از WiFi یک رویداد بزرگ برای چک کردن نامه من استفاده می کند. در این موارد ، استفاده از VPN کاری کاملاً هوشمندانه است ، تا زمانی که انتظار ندارید داده های شما از شبکه خانگی شما امن تر باشد.

محتوای Geolocked

متاسفانه برخی از مطالب در اینترنت است. در پشت مرزهای جغرافیایی قفل شده است. نمونه هایی از این موارد ممکن است شامل کانال خبری مورد علاقه شما باشد که در صورت مسافرت به خارج از کشور در دسترس نیست یا برخی سایت هایی که تصمیم گرفته اند این ایده خوبی است که همه افراد را در اتحادیه اروپا قفل کنید زیرا آنها خیلی تنبل هستند تا از قوانین محافظت از داده های اتحادیه اروپا پیروی کنند.

در این موارد ، استفاده از VPN که به شما امکان می دهد کشور مورد نظر خود را انتخاب کنید می تواند سودمند باشد. باز هم ، مگر اینکه انتظار داشته باشید که از داده های شما جادویی محافظت شود ، این یک مورد عالی برای یک VPN تجاری است!

Circumvention of blocking سطح ISP

VPN های تجاری فقط برای افرادی که می خواهند "محافظت کنند" جالب نیست. حریم خصوصی آنها " در برخی کشورها یا در پشت برخی از ISP ها ، برخی از منابع اینترنتی می توانند به دلایل فنی یا سیاسی مسدود شوند. به عنوان مثال یوتیوب چندین بار در ترکیه مسدود شد. VPN ها می توانند راهی برای حل این محدودیت ها باشند ، با تونل کردن ترافیک شبکه شما از طریق کشوری که محدودیت های آن اعمال نمی شود.

بگذارید 100٪ در اینجا روشن باشم. VPN از شما محافظت نمی کنند و روشی معتبر برای دور زدن نظارت دولت نیستند. اگر برای انجام کارهایی که در کشور شما غیرقانونی است از یک VPN تجاری استفاده می کنید ، خود را در معرض خطر بزرگی قرار می دهید. من شوخی نمی کنم.

با این حال ، در برخی موارد ، اساس این بلوک ها می تواند کاملاً خاکستری باشد و دور زدن این بلوک ممکن است به طور مستقیم قوانین را نقض نکند. من وکیل شما نیستم و به شما توصیه ای نمی کنم. اگر فکر می کنید این مسئله می تواند روی شما تأثیر بگذارد ، تحقیق خود را در مورد وضعیت خود انجام دهید. However, VPNs could be a way to work around these blocks.

In the end…

Starting out this article, I quote a paper published from 2015. To close this, I would like to quote the same sentence once again.

[…] another worrying aspect of today’s market of VPN services is the large misinformation end users are exposed to, which makes it hard for them to properly tell apart vague and bold claims typical of product advertisement campaigns with actual facts.

This quote was written four years ago. Nowadays, we still see popular people advertising commercial VPN services with the same marketing claims and bold promises. Even worse, I feel like these services become more and more popular. This has to stop. We have to get better.

Making people aware of privacy and security topics is amazing. Showing them solutions to those issues is also awesome, but for that to be effective, we – as in the whole internet – have to suggest and rely on methods that actually do what we need them to do. Using a VPN does not protect you against hackers who hijack parts of the internet to read traffic. Using a VPN does not protect you against data breaches on the services you are using. Using a VPN does not automatically protect your privacy and your identity. VPNs are tools you can use to achieve those goals, but you have to know how to use them.

I wrote this article to vent my frustration about popular YouTube education channels promoting VPNs by reading their false marketing lingo out loud. I also wrote this article as a reference to point people towards if they have questions, or to quote from if I have to explain data breaches to people who were using a VPN.

To people currently promoting these services, I have a personal message. I am not asking you to stop accepting money from those services. I do understand that sponsoring is a huge part of the thing that makes your work possible, and I am not the person to tell you where you should get your money from. All I am asking is that you spend a bit of time researching and validating the claims that your sponsors get you to read. I know this is annoying and a lot of work, but you have to do it. People who are far less experienced and knowledgeable than you keep watching your videos. They will hear your advertisement, and they expect you only to say things that you have personally vetted, and they trust you. If you tell them that using a VPN will keep their data safe, they will have false expectations. Let us work on not raising false expectations, and instead, let’s educate people, without relying on marketing material.

If you made it this far, you have successfully finished a 5000+ words article on VPNs. I know this was a long text, but I did not manage to write it any shorter without losing out on accuracy. Thank you so much for working through this. Feel free to validate all of my claims, and share the knowledge you have gained. You are awesome.

Amendments and Corrections

Since this article blew up in certain parts of the internet, I received more feedback than I could ever individually respond to. So, thank you very much to all of you who took the time to raise questions or provide feedback in a friendly manner. With the feedback I received throughout the day, I made some changes to the article, and I would like to add some additional points.

- An earlier version of this post’s introduction claimed that VPNs “do absolutely nothing” for your privacy. Writing this was a mistake, especially since I contradicted myself later in this article. I reworded the introduction point and expanded the end a bit so that it is clear that VPNs can be used as one of many tools to help your privacy if you know how to use that tool.

- In my list of valid use-cases for VPNs, earlier versions of this article missed the very thing VPNs were initially designed for: accessing private networks and resources within those networks. While I thought this post was clearly only addressing commercial VPNs, I have received multiple messages from people who got concerned about their company’s VPN, for example. I added commercial VPNs as an additional valid use-case, and I am sorry for the confusion this may have caused.

- I received a lot of feedback from North American people explaining they have zero confidence in their ISPs, and some provided me with references of current legislature and previous data collection scandals with large ISPs. Although I used the top 3000 US domain list for my statistic, I am not living in North America, and in most European countries, ISPs acting as US ISPs did would be conducting illegal behavior. Because of that, I may have given that point not enough weight.

I am still working through lots of information I received, and since I am not familiar with US contracts and US laws, which will take me a while. What I gathered so far is that while it is legal for ISPs to collect some connection data, they have to provide their customers with legally-binding Opt-Out mechanisms.

While it is a terrible situation when you have to Opt-Out first, I need to do more research on this point, because I do not like writing stuff without solid knowledge. Generally speaking, though, I stand by what I wrote earlier: While ISPs might be the easier targets to dislike, they actually do have a lot more to lose than anonymous, overseas VPN companies. This is by no means a resolution to the dilemma of choosing which party you trust the most, but it may be something to keep in mind. - Some folks raised concerns that while I spend lots of words on explaining why using VPNs can be misleading, I did not provide alternatives to educate people on what they could do instead. This is correct, and although this was a deliberate decision, I do understand the criticism.

There are a lot of things I could write about, Tor for example, that actually can be used as a very effective privacy-enhancing tool. However, I started this article with the intention of addressing VPN marketing claims and to explain those in a way that people with little to no technical understanding could grasp. While I would love to explain these alternatives in a similar fashion, doing so would turn this article from a very long text into a very long book. I simply do not have the resources to provide this information.

I will, however, continue to collect feedback. If I stumble upon resources explaining these concepts in a complete, yet easy to understand fashion, I will add references here. - Drew DeVault wrote a very similar article, mentioning some of the alternatives to commercial VPNs. Readers with some level of technical expertise might find that a good starting point for further research.

- I got approached by a person who wrote an article claiming that VPN review sites are rigged because they use VPNs affiliate programs and thus are mainly interested in maximizing their revenue. I looked at some numbers and could not find evidence for that, but I am linking my results anyway in case someone has similar thoughts.

- If you got this far, you should also check out the 2017 article by Brian Krebs about commercial VPNs

. I would also like to bring your attention to this lovely 2017 tweet from @SwiftOnSecurity. 🙂