در اینجا ما هستیم: در آغاز سال جدید و آغاز یک دهه دیگر. از بسیاری جهات ، فناوری از آنچه ما انتظار داشتیم تا سال 2020 فراتر رود ، و از جهات دیگر ، خوب ، فاقد آن است.

بازگشت به آینده باعث شد تا فکر کنیم که همه ما از هورو بورد استفاده می کنیم ، کت های مخصوص خود را خشک می کنیم و جیب های مناسب را می پوشیم ، و رسیدن به و از فروشگاه مواد غذایی در اتومبیل های پرواز تا 21 اکتبر 2015. هانا باربرا به ما آزمایشگاه تحقیقاتی زیر آب را در کارتن خود در سال 1972 به نام Sealab 2020 به ما وعده داد.

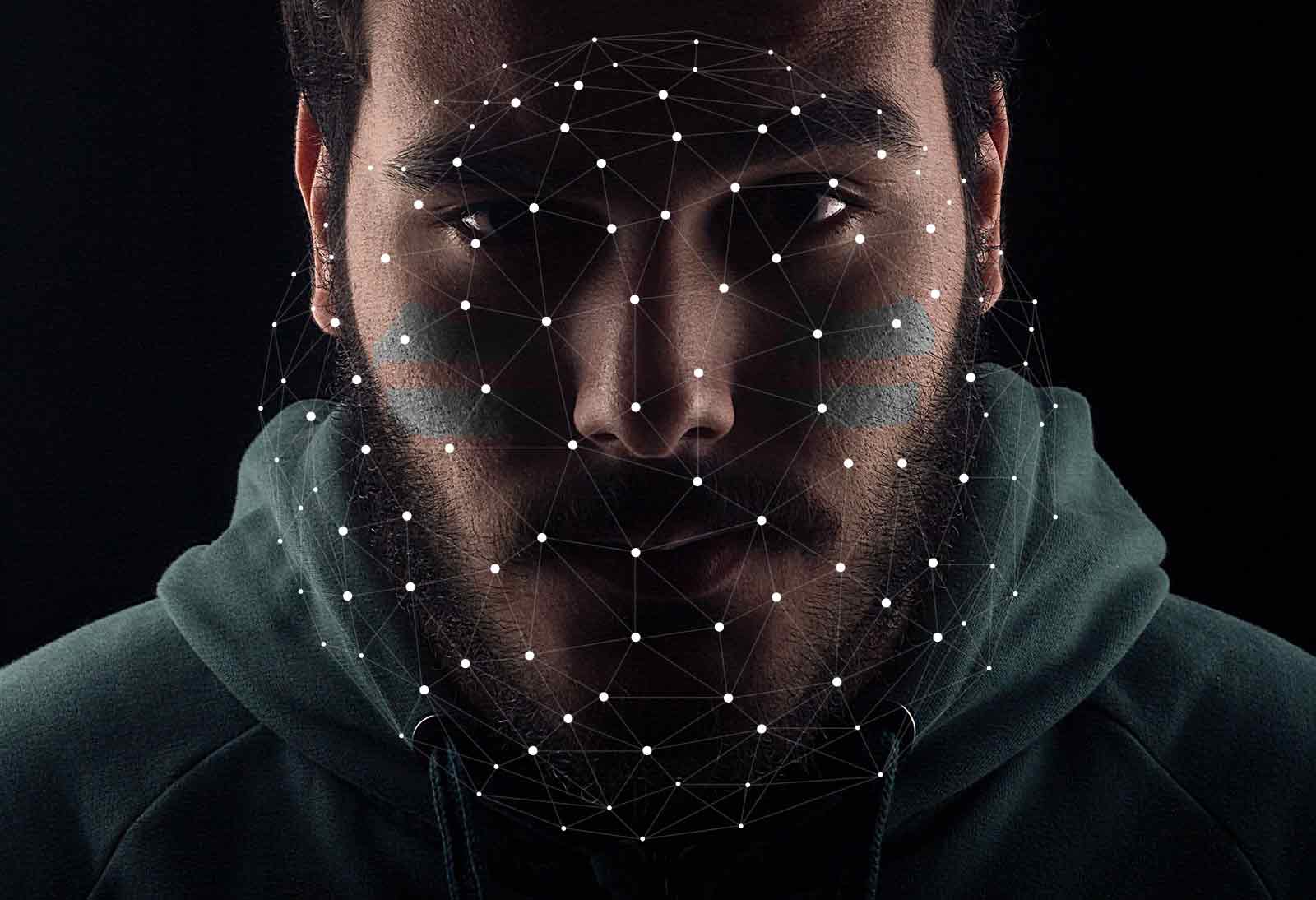

در حالی که برخی از وحشی ترین فن آوری ها انتظار دارند. صفحه بزرگ و بزرگ ممکن است به اثبات نرسیده باشد ، آخرین دهه هویت و توسعه مدیریت دسترسی ما را نادیده گرفت.

و ، من اعتقاد دارم که قابلیت دسترسی و ادغام مدیریت دسترسی به هویت (IAM) گسترش سریع آنها ادامه خواهد یافت – و همچنین تغییر و تحول آنها از فناوری سازمانی و نحوه انجام مشاغل – در این دهه جدید و بعد از آن.

در اینجا سه پیش بینی IAM برای سال 2020 آورده شده است.

1. پروتکل های ورود به سیستم تک (SSO) به طور پیوسته نیاز به حساب ها و اعتبارهای منحصر به فرد برای هر منبع را کاهش می دهد ، بنابراین Active Directory (AD) مورد توجه قرار می گیرد.

SAML ، OAuth 2.0 ، OpenID و پروتکل های دیگر به معنی افراد است. شاهد کاهش چشمگیر تعداد حسابهای منحصر به فرد و اعتبار لازم برای ورود به وب سایتهای خاص خواهید بود. آیا برای مدیریت سایت نیاز دارید وارد شوید یا خرید آنلاین انجام دهید؟ به احتمال زیاد ، شما فقط می توانید از حساب Google یا Facebook خود برای تأیید هویت خود استفاده کنید.

این روند همچنان در کل تلاش های تجاری تا مصرف کننده حاکم است. من معتقدم که به لطف تحولات SSO که توسط Okta ، Tools4ever و سایر رهبران صنعت انجام شده است ، فعالیتهای تجاری به مشاغل و مشاغل داخلی نیز صورت خواهد گرفت.

ظهور SSO و بلوغ سیستم عامل های ابری ، مانند G Suite ، به احتمال زیاد منجر به کاهش در بازار مایکروسافت با پیش فرض AD می شود. از آنجا که شرکت های بیشتری به زیرساخت های ترکیبی به ابر منتقل می شوند ، انعطاف پذیری به معنای تکیه کمتر بر سیستم ها و برنامه هایی است که با AD همراه هستند تا اجازه دسترسی کاربر را بگیرند.

Google Chromebook و سایر دستگاه ها ثابت می کنند که طلاق AD امکان پذیر است. به همین دلیل ، انتظار داشته باشید که جنگهای دایرکتوری بین دیویدس و گلیات مانند مایکروسافت را مشاهده کنید.

2. منابع پایین دست از ادغام بهبود یافته بهره می برند.

در کنار افزایش روز افزون پروتکل هایی که منابع IT را به هم متصل می کنند ، از سیستم های پایین دستی ، برنامه ها و سایر منابع انتظار دارید تا از داده های هویتی بهتر استفاده کنند. ما خواهیم دید که چگونه اطلاعات منتقل شده در پروتکل های ذکر شده در بالا استفاده می شود.

ارائه بسیار سریعتر خواهد بود زیرا داده های هویت منتقل شده به ایجاد حساب کاربری و پیکربندی سطوح دسترسی کمک می کند. بهبود مداوم ادغام ها در زمان راه اندازی اولیه ، مدیریت فعال و غیرفعال کردن ، کنترل های بسیار بیشتری را در اختیار مدیران و مدیران قرار می دهد.

همچنین ، افزایش اتصال امکان مدیریت متمرکز را در منبع داده های هویت معتبر فراهم می آورد و به راحتی از آنجا هل می دهد. در همان زمان ، سیستم ها و برنامه های کاربردی بهتر داده های هویت را برای اجرای مجوزهای کاربر مشخص در آن منبع درج می کنند.

3. احراز هویت چند عاملی (MFA) تلاشهای ورود به سیستم ما را تحت الشعاع خود قرار داده و امنیت تحویل را افزایش می دهد تا قدمی جلوتر بماند.

MFA در حال حاضر در بین برخی فن آوری های سازمانی و برنامه های کاربردی مصرف کننده که دارای داده های حساس و شخصی (مانند مالی ، مراقبت های بهداشتی) ، و تلاش های تأیید اعتبار را ادامه خواهد داد. در مورد افزایش پیچیدگی رمز عبور گفته شده است ، اما خطای انسانی همچنان پایدار است.

با اضافه کردن MFA ، بلافاصله با وارد کردن کاربر به پین کد معتبر موقت یا تأیید هویت آنها با روش های دیگر ، امنیت بیشتری را در تلاش های تأیید اعتبار اضافه می کند.

منطقه ای برای مشاهده در MFA روش تحویل است. به عنوان مثال ، نوتیفیکیشن های پیام کوتاه اولین ویژگی متمایز بودند اما برخی سازمان ها را مجبور به وزن هزینه های اضافی کردند که از طریق پیام رسانی ممکن است برنامه های تلفن همراه خود را به همراه داشته باشد. پیامک متداول است ، اما همه چیز سازگار است ، و توانایی هکرها در ربودن این پیام ها باعث شده است تحویل آنها از امنیت کمتری برخوردار شود.

کلاینت های یک بار رمز عبور جهانی (OTP) ، مانند Google Authenticator ، هم امنیت را افزایش داده و هم باعث شده اند تصویب سیاست های MFA از طریق کدهای پین حساس به زمان بسیار آسانتر است OTP های جهانی همچنین الزامات لازم برای هر منبع منحصر به فرد را برای پشتیبانی از روش MFA خاص خود برطرف می کنند.

کدهای PIN اکنون با "اعلان های فشار" جایگزین می شوند که یک تأیید ساده و "بله" یا "خیر" را ارسال می کنند که سریعاً تأیید شود. اجازه دسترسی می دهد پس از بارگیری برنامه مشتری و ثبت حساب کاربری شما ، یک شیر آب روی صفحه نمایش تمام آنچه برای امنیت اضافی برای ورود به سیستم مورد نیاز است ، می باشد.

گارتنر چند سال است که اعلان های فشار را به عنوان راه آینده می ستود. گارتنر پیش بینی کرد که 50٪ از شرکتهایی که از تأیید اعتبار موبایل استفاده می کنند ، آن را به عنوان روش اصلی تأیید خود تا پایان سال 2019 اتخاذ کنند.

ابر بدون شک پتانسیل IAM را برای آینده قابل پیش بینی کنترل خواهد کرد.